Gestão de Conteúdos

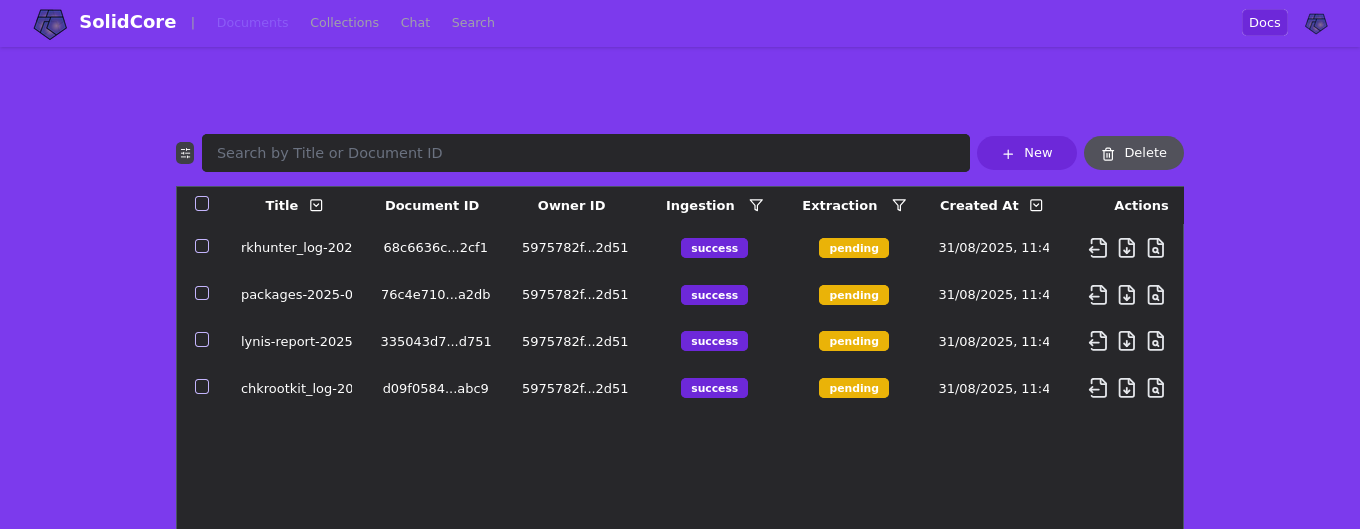

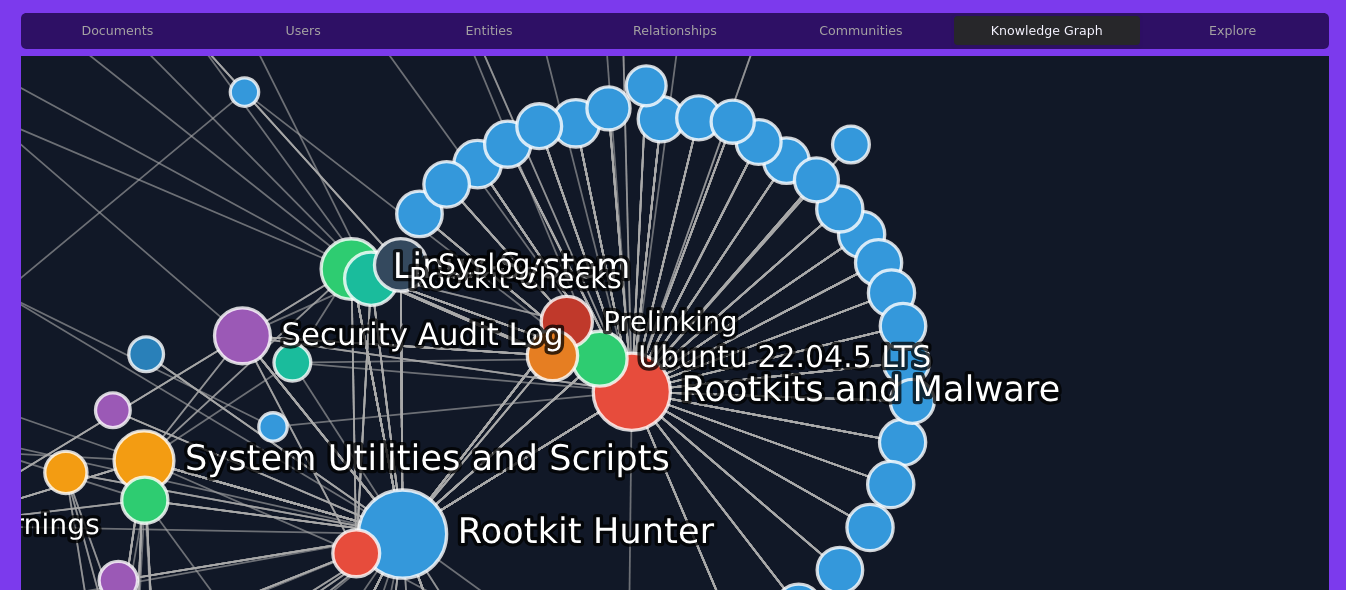

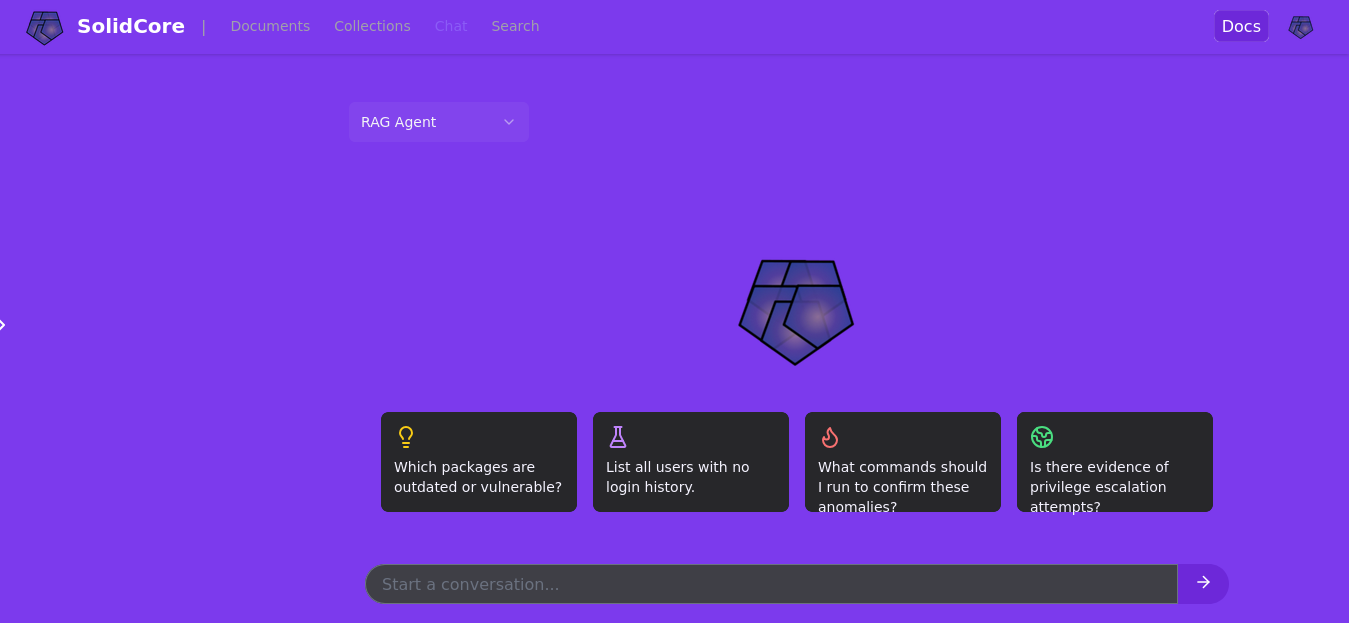

O SolidCore suporta ingestão multimodal de conteúdos, processamento inteligente e organização eficiente. Os documentos são enriquecidos com metadados, agrupados em coleções e disponibilizados para pesquisa.

- Ingestão multimodal (texto, PDFs, imagens, áudio, vídeo)

- Segmentação automática & sumarização

- Gestão de metadados & filtragem avançada

- Coleções para controlo de acesso e colaboração